باج افزار

به گزارش روزنامه فناوران، بیمارستان کشور انگلستان، بانکهای اسپانیا و شرکت تلفونیکا (Telefonica) از جمله هدفهای اصلی این باج افزار بودند. همچنین شرکتهای دیگری نظیر ودافون (Vodafone)، موسسات مالی اسپانیا و زیرساختهای انرژی نیز آلوده شدهاند که هنوز میزان خسارت زیرساختهای آلوده گزارش نشده است. اما بلافاصله آلودگی این باج افزار در دیگر کشورهای جهان نیز گسترش یافت و بر اساس گزارشهای مختلف، 70 تا 100 کشور آلوده به این باج افزار شده اند. نکته دیگر اینکه این باجافزار 23 زبان دنیا را پشتیبانی میکند و این موضوع نشاندهنده اهداف بزرگ نویسندگان آن است.

هشدار پلیس فتا

رییس مرکز تشخیص و پیشگیری پلیس فتا درباره باجافزار Wannacrypt گفت: در روز 12 می 2017 (22 اردیبهشت 96) یک نمونه جدید از باج افزار Ransome.CryptXXX wannacrypt به طور گستردهای تعداد زیادی از ارگانها و سازمانها به ویژه در اروپا را تحت تأثیر قرار داده و آلوده کرده است.

سرهنگ دوم علی نیکنفس ادامه داد:

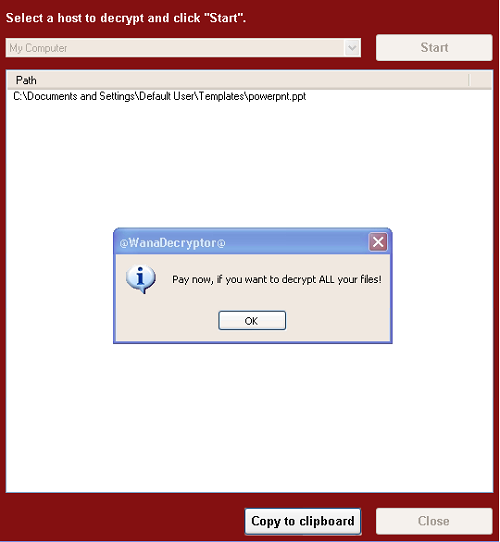

این باجافزار دادهها را رمز کرده و سپس 300 دلار در قالب بیتکوین در قبال رمزگشایی آن و اجازه دسترسی صاحبان اطلاعات را درخواست میکند. سپس عنوان میکند که اگر تا 3 روز مبلغ پرداخت نشود، میزان درخواستی آنها دو برابر خواهد شد و اگر مبلغ تا 7 روز پرداخت نشود، دادههای رمز شده حذف خواهند شد.

وی ادامه داد:

این باج افزار همچنین یک فایل با نام Please Read!Me!.txt به جا میگذارد که شامل متنی است که اعلام میکند چه اتفاقی افتاده و باج درخواستی به چه صورت باید پرداخت شود.

سرهنگ نیکنفس توضیح داد:

باجافزار wannacrypt فایلهایی با پسوندهای docb. docm. dotm. dotx. xlsm. xlsb. xltx. Docx. xlsx. potx. potm. sldx. sldm. vmdk. vsdx. onetoc2. jpeg. sqlitedb. sqlite3. lay6xltm. pptm. ppsm. ppsx. ppam. backup. tiff. djvu. mpeg. class. java. accdb و pptx را رمزگذاری میکند.

رییس مرکز تشخیص و پیشگیری ادامه داد:

این باجافزار با به کارگیری آسیبپذیری کد اجرایی SMBv2 remote در سیستمهای ویندوزی به دیگر سیستمها انتقال پیدا میکند (Ms17-010) و سازمانها باید مطمئن شوند که آخرین به روزرسانی امنیتی ویندوز و به خصوص MS17-010 را به منظور جلوگیری از انتشار آن نصب کردهاند.

نیکنفس درباره اینکه چه کاربران یا سازمانهای تحت تأثیر این باجافزار قرار گرفتهاند، گفت:

تعدادی از سازمانها که بیشتر آنها در اروپا هشتند، متأثر از این باجافزار شدهاند. در نوشته یک پزشک از یکی از بیمارستانهای لندن که تحت تأثیر این باجافزار قرار گرفته، آمده است: همه چیز از کار افتاده است، هیچ نتیجه آزمایشی نداریم، هیچ گروه خونی در دسترس تیست، تمام عملهای جراحی کنسل شده است.

وی ادامه داد:

بر طبق گزارش Symantec تا کنون رمزگشای این باجافزار موجود نیست و در همان ساعات اولیه فعالیت باجافزار بیش از 74 کشور عمدتا در اروپا و آسیا را تحت تأثیر قرارداده است.

نیکنفس در تشریح میزان آلودگی در 24 ساعت گذشته گفت:

این باجافزار به سرعت در حال گسترش است و تمامی قارهها نفوذ کرده است.

وی درباره راهکارهای محافظتی برای جلوگیری از آلوده شدن سیستمها به این باجافزار گفت:

غیر فعال کردن SMBv1 با استفاده دستور Disable-WindowsOptionalFeature-Online-FeatureName smb1porotocol یکی از راههای شناخته شده فعلی است.

سرهنگ نیکنفس با بیان اینکه تمامی سیستم عاملها و نرمافزارهای خود را به روز نگه دارید، افزود:

آپدیتهای جدید گاهی شامل Patchهای آسیبپذیری هستند که ممکن است باجافزارها از آن استفاده کنند؛ لذا باید به محض ارایه وصلههای امنیتی جدید سیستم را به روزرسانی مجدد کرد.

رییس مرکز تشخیص و پیشگیری ادامه داد:

ایمیلها یکی از اصلیترین روشهای انتشار باجافزار است. مراقب ایمیلهای ناخواسته باشید، به ویژه ایمیلهایی که ضمیمه آنها فایلهای مایکروسافتی هستند. مطمئن شوید که ایمیلها را از منبع مطمئن دریافت کردهاید و برای باز کردن فایلهای ضمیمه، ماکرو را فعال نکنید.

به گفته وی پشتیبانگیری از دادههای حساس سادهترین راه برای مبارزه با این باجافزار است.

مرکز ماهر قربانیان را شناسایی کرد!

مرکز ماهر نیز با صدور اطلاعیهای اعلام کرد که تا لحظه مخابره این خبر، بیش از 200 قربانی آلوده به باج افزار در فضای سایبری کشور از سوی مرکز ماهر شناسایی و اقدامهای لازم عملیاتی شده است.

به گزارش روابط عمومی سازمان فناوری اطلاعات ایران به نقل از مرکز ماهر، در روزهای اخیر باجافزاری با عنوان wannacrypt با قابلیت خودانتشاری در شبکه کشورها شیوع یافته است. بر اساس رصدهایی که مرکز ماهر انجام داده، این بدافزار در سطح شبکه کشور ما نیز رصد شده است. بیشترین آلودگی در حوزه پزشکی و سلامت است و تیمهای امداد و نجات مرکز ماهر (مراکز آپا) مستقر در استانهای کشور اقدامات لازم را جهت رفع آلدگی و پاکسازی انجام میدهند.

این باج افزار برای پخش شدن از یک کد اکسپلویت متعلق به آژانس امنیت ملی آمریکا به نام Eternablue استفاده میکند که مدتی پیش گروه shadowbroker منتشر کرد. این کد اکسپلویت از یک آسیبپذیری در سرویس SMB سیستمهای عامل ویندوز با شناسه MS17-010 استفاده میکند. در حال حاضر این آسیبپذیری توسط مایکروسافت مرتفع شده است؛ اما کامپیوترهایی که به روز رسانی مربوط را دریافت نکردهاند، به این حمله و آلودگی به این باجافزار آسیبپذیر هستند.

با توجه به فعالیت این باج افزار در کشور ما، لازم است جهت پیشگیری از آلودگی به آن، مدیران شبکه برای بهروزرسانی سیستمهای عامل ویندوز و تهیه کپی پشتیبان از اطلاعات مهم خود در اسرع وقت اقدام کنند.

هرچند مرکز ماهر ادعا کرده است که در حال پاکسازی این باجافزار است؛ اما گزارشهای جهانی نشان میدهد فعلا راهی جز پرداخت باج برای بازپسگیری اطلاعات وجود ندارد.

بدون دیدگاه